Die Public-Key-Infrastruktur ist ein wichtiger Bestandteil Ihrer täglichen Interaktion in der Cyberwelt. Es sichert alle Ihre Aktivitäten im Internet – von den Anmeldeinformationen in Ihrem Browser bis zu den sensiblen Daten, die Sie per E-Mail weitergeben. Gerade bei elektronischen Transaktionen ist es entscheidend, Menschen und Maschinen zuverlässig elektronisch zu identifizieren.

Auch wenn es um die Absicherung einer Partnerschaft mit einem Unternehmen geht, ist eine Public Key Infrastructure oder PKI sehr zu empfehlen. Hier ist der Grund dafür!

Lassen Sie uns zunächst einmal durchgehen, was PKI ist.

Was ist PKI?

Eine PKI ist ein Kryptosystem, d.h. ein bestimmter Sicherheitsdienst, der zur Erreichung von Vertraulichkeit eingesetzt wird. Es gibt 3 Begriffe, die mit Sicherheit zu tun haben, oder eine Trias von Begriffen, die notwendig sind und die mit dem Akronym „CIA“ bezeichnet werden – Vertraulichkeit, Integrität und Verfügbarkeit.

- Vertraulichkeit: Die Fähigkeit, Informationen vor unberechtigtem Zugriff zu verbergen.

- Integrität: Bewahren Sie die Konsistenz, Genauigkeit und Vertrauenswürdigkeit der Daten über den gesamten Lebenszyklus von .

- Verfügbarkeit: Die angeforderten Informationen sind für die autorisierte Identität leicht zugänglich.

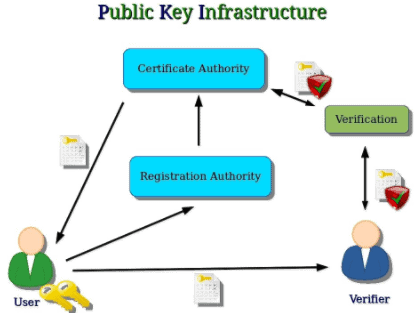

Die Public-Key-Infrastruktur ist ein System, das auf Verschlüsselungsschlüsselpaaren und digitalen Zertifikaten basiert und zur Sicherung der Kommunikation zwischen verschiedenen Computersystemen verwendet wird. Es ist auch ein System, das Unternehmen dabei hilft, die gesetzlichen Anforderungen an Datensicherheit und Datenschutz einzuhalten und Strafen, Bußgelder und Reputationsverluste zu vermeiden.

Die Tasten

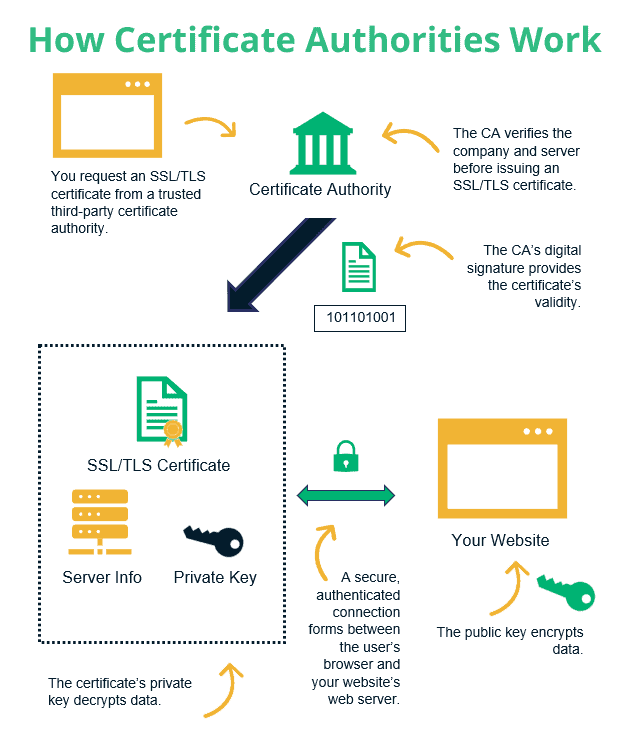

Wie bereits erwähnt, gibt es ein Tastenpaar. In Bezug auf die Sicherheit ist ein Schlüssel eine lange Bitfolge, die zur Verschlüsselung von Daten verwendet werden kann. Die beiden Schlüssel sind ein öffentlicher Schlüssel und ein privater Schlüssel. Wie der Name schon sagt, ist der öffentliche Schlüssel für die Öffentlichkeit bestimmt, d. h. er kann an verschiedene Personen verteilt werden. Der private Schlüssel ist vertraulich zu behandeln und sollte nur in die Hände der Person gelangen, die den Schlüssel besitzt.

Was ist der Zweck dieser Tasten? Nun, kurz gesagt, sie werden benötigt, um zu verhindern, dass etwas, das zwischen zwei Parteien übertragen wird, abgefangen werden kann. Mit anderen Worten, um den Verlust oder die Verletzung einer Übertragung von Nachrichten zwischen zwei Parteien zu vermeiden. Ein solches Eindringen wird als „Man-in-the-Middle“-Angriff oder MITM-Angriff bezeichnet, der in der Regel subtil ist und die übertragenen Informationen verfälschen kann.

Zertifikat & Autorität

PKI-Zertifikate sind digitale „Pässe“ oder Datenpakete, mit deren Hilfe die Authentizität der Partei festgestellt werden kann, die mit dem öffentlichen Schlüssel verbunden ist. Das digitale Zertifikat selbst wird durch asymmetrische Kryptographie verschlüsselt. Dies geschieht mit Hilfe einer CA, einer Certificate Authority. Was macht die CA?

Die Zertifizierungsstelle ist eine Reihe von IT-Systemen sowie eine Organisation, die für die Ausstellung, den Widerruf und die Verteilung von digitalen Zertifikaten verantwortlich ist. Eine CA ist in der Regel eineDrittparteiorganisation, der alle an einer PKI beteiligten Parteien vertrauen, z. B. Microsoft Certification Authority, oder Microsoft CA. Eine CA prüft die Identität der Partei, die ein Zertifikat beantragt, sowie den öffentlichen Schlüssel der teilnehmenden Partei in ihrem jeweiligen Zertifikat.

Vorteile eines guten PKI-Systems im Einsatz

Der Grundstein einer jeden PKI ist Vertrauen. Bei der Auslieferung eines digitalen Zertifikats wird eine vertrauenswürdige dritte Partei (CA) eingesetzt, die für den Absender bürgt, um dem Empfänger zu versichern, dass der Absender derjenige ist, der er ist.

Hier sind einige wichtige Vorteile eines guten PKI-Systems:

- Die interne Kommunikation, z. B. mit Datenbankservern, ist gesichert.

- Lokale Netzwerke sind sicherer, vor allem durch die in Microsoft Active Directory eingebaute PKI, die es ermöglicht, die Identität der Benutzer mit intelligenten und physischen „Schlüssel“-Karten zu überprüfen.

- Sie ermöglicht es, E-Mails besser vor jeglichem Account-Hijacking oder Lauschangriffen zu schützen.

Kidan hilft bei der Implementierung der besten Cybersicherheitslösungen für Geschäftsanwendungen, um persönliche und vertrauliche Daten in hochklassigen Sicherheitssystemen zu schützen. Hier klicken um mehr über unsere Cybersecurity-Dienstleistungen zu erfahren.

Weitere Informationen finden Sie unten:

Kidan’s Kontaktinformationen:

E-Mail: [email protected]

Telefon-Nummer: +41 22 519 64 01

Verbinden Sie sich mit uns:

LinkedIn: https://www.linkedin.com/company/kidanch/about/

Twitter: https://twitter.com/Kidan_Global

Medium: https://medium.com/@kidan

Facebook: https://www.facebook.com/kidan.ch/

Instagram: https://www.instagram.com/kidanllc/